Automatisierte Malware-Erkennung in vernetzten Fahrzeugen: Die DLBITM-AMD Methode zur Effizienzsteigerung und Sicherheitsverbesserung

Automatisierte Erkennung von Android-Malware in Internet of Vehicles (IoV) mit der DLBITM-AMD Technik

In der Ära des Internet der Dinge (IoT) und des Internet der Fahrzeuge (IoV) wird die Sicherheit von Geräten und Netzwerken zunehmend wichtiger. In diesem Kontext präsentiert das neue Manuskript die DLBITM-AMD-Technik zur effizienten und genauen Automatisierung der Erkennung von Android-Malware. Dieser Beitrag gibt Ihnen einen Überblick über die Hauptkomponenten und die Funktionsweise dieser innovativen Methode.

Überblick über die DLBITM-AMD Technik

Die DLBITM-AMD Methode setzt sich aus mehreren Schritten zusammen: Z-Score-Normalisierung, BGWO-basiertem Featureselect (FS), verbessertem Transformer-RNN für die Klassifikation und einem SOA-basierten Hyperparameter-Tuning. Diese Synergien zielen darauf ab, die Malware-Erkennung in IoV-Umgebungen erheblich zu verbessern.

1. Daten-Normalisierung mit Z-Score

Der erste Schritt in der DLBITM-AMD Technik ist die Z-Score-Normalisierung. Diese Methode wandelt Rohdaten in eine standardisierte Form um, wodurch die Erkennung von Malware in IoV-Systemen verbessert wird. Die Standardisierung trägt dazu bei, die Fehlerrate zu senken und die Genauigkeit der Erkennung zu erhöhen, was kritische Sicherheitsvorteile bietet.

2. BGWO-basiertes Feature-Sselect

Die nächste Phase in der DLBITM-AMD Technik ist die Verwendung des BGWO (Binary Grey Wolf Optimizer) zur Auswahl optimaler Merkmalsmengen. Dies erfolgt durch Erhaltung der Leistungsfähigkeit im Umgang mit hochdimensionalen Daten und reduziert die rechnerische Komplexität. Somit können die relevantesten Merkmale identifiziert werden, freigeschaltet durch die effiziente Erkundung und Ausnutzung des Merkmalsraums.

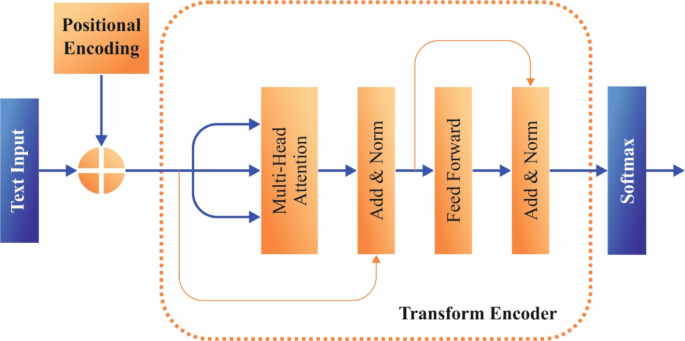

3. Verbesserte Transformer-RNN Klassifikation

Für die Malware-Erkennung nutzt die DLBITM-AMD Technik einen verbesserten Transformer, der mit einem rekurrenten neuronalen Netzwerk (RNN) kombiniert wird. Diese Kombination ermöglicht es dem Modell, komplexe Zusammenhänge und langreichweitige Abhängigkeiten innerhalb der Malware-Daten zu erfassen. Mit der Softmax-Funktion wird eine robuste Klassifikation erreicht, um präzise und interpretierbare Ergebnisse zu liefern.

4. SOA-basiertes Hyperparameter-Tuning

Abschließend wird die SOA (Snake Optimization Algorithm) Technik angewendet, um die optimalen Parameter für den Klassifikationsprozess auszuwählen. Dies geschieht durch die effiziente Erkundung des Parameterraums, um lokale Minima zu vermeiden und die Klassifikationsgenauigkeit zu maximieren.

Fazit

Die innovative DLBITM-AMD Technik stellt eine bedeutende Entwicklung in der automatisierten Erkennung von Android-Malware in IoV-Systemen dar. Durch die Kombination fortschrittlicher Datenverarbeitungs- und Klassifikationstechniken zeigt die Methode großes Potenzial, um die Sicherheit von Fahrzeugkommunikationsnetzen zu verbessern und Angriffe abzuwehren. In einer Zeit, in der Cyberbedrohungen immer ausgeklügelter werden, ist es entscheidend, dass die Sicherheitssysteme Schritt halten.

Für weitere Informationen über die DLBITM-AMD Technik und ihre Anwendungsgebiete können Sie die vollständige Studie hier finden: Nature.com.

Hinterlasse eine Antwort